O que é um Ataque Man-in-the-Middle (MitM)?

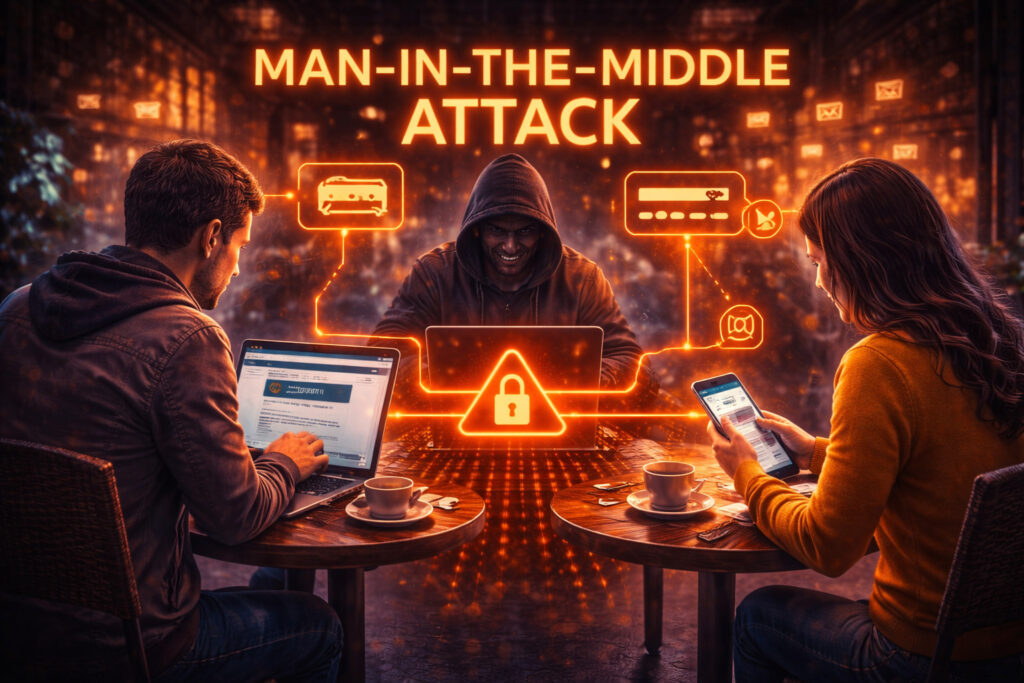

Um Ataque Man-in-the-Middle (MitM) é um tipo de ataque de segurança na internet em que um atacante intercepta secretamente a comunicação entre duas partes (por exemplo, um utilizador e um site), fazendo-se passar por ambas sem que nenhuma se aperceba.

O atacante fica literalmente “no meio” da comunicação, podendo ler, alterar ou roubar dados trocados entre as partes.

Porque o ataque MitM é perigoso

Num ataque MitM, o utilizador acredita que está a comunicar diretamente com um serviço legítimo, quando na realidade:

- As mensagens passam primeiro pelo atacante

- Dados sensíveis podem ser copiados ou modificados

- Credenciais podem ser roubadas em tempo real

É especialmente perigoso porque não depende de malware instalado no dispositivo.

Como funciona um ataque Man-in-the-Middle

O processo típico é o seguinte:

- O atacante posiciona-se entre a vítima e o destino

- A vítima liga-se a uma rede ou serviço aparentemente legítimo

- O atacante interceta o tráfego

- A comunicação continua normalmente, mas é monitorizada

- Dados sensíveis são recolhidos ou manipulados

Tudo acontece de forma invisível para o utilizador.

Técnicas comuns usadas em ataques MitM

Wi-Fi público malicioso

Criação de redes Wi-Fi falsas com nomes legítimos (ex.: “Free Airport WiFi”).

ARP Spoofing

O atacante engana dispositivos numa rede local para redirecionar tráfego através dele.

DNS Spoofing

Redirecionamento da vítima para sites falsos que imitam os legítimos.

SSL Stripping

Força a ligação a usar HTTP em vez de HTTPS, removendo a encriptação.

Ataques em proxies maliciosos

Interceção através de servidores intermédios comprometidos.

Que dados podem ser roubados num MitM

Um atacante pode capturar:

- Credenciais de login

- Dados bancários

- Cookies de sessão

- Mensagens privadas

- Informações pessoais

- Conteúdo de formulários

- Tokens de autenticação

Em lojas online, pode levar a fraude e roubo de contas de clientes.

Onde os ataques MitM são mais frequentes

Ataques Man-in-the-Middle ocorrem frequentemente em:

- Redes Wi-Fi públicas (cafés, hotéis, aeroportos)

- Redes corporativas mal segmentadas

- Dispositivos IoT inseguros

- Sistemas sem HTTPS

- Aplicações móveis mal configuradas

Quanto menos protegida a comunicação, maior o risco.

Sinais de um possível ataque MitM

Alguns indícios técnicos incluem:

- Avisos de certificado inválido

- Sites que mudam de HTTPS para HTTP

- Lentidão anormal na ligação

- Redirecionamentos inesperados

- Sessões terminadas subitamente

- Alertas do navegador ignorados

Ignorar avisos de segurança aumenta muito o risco.

Impacto de um ataque MitM

As consequências podem ser graves:

- Roubo de identidade

- Fraude financeira

- Sequestro de contas

- Violação de dados pessoais

- Comprometimento de sessões autenticadas

- Quebra de confiança dos utilizadores

- Incumprimento do RGPD

É um ataque silencioso, mas altamente eficaz.

Como prevenir ataques Man-in-the-Middle

A prevenção passa por medidas técnicas claras:

- Utilizar HTTPS sempre (TLS válido)

- Nunca ignorar avisos de certificado

- Usar VPN em redes públicas

- Evitar Wi-Fi público sem proteção

- Ativar HSTS em sites

- Utilizar autenticação multifator

- Atualizar sistemas e browsers

- Proteger redes locais com segmentação

A encriptação é a defesa mais importante contra MitM.

MitM e lojas online

Para lojas online, ataques MitM podem:

- Roubar dados de login de clientes

- Capturar pagamentos

- Manipular sessões autenticadas

- Interferir em APIs e integrações

- Levar a violações graves de dados

HTTPS mal configurado é um dos principais riscos.

Importância do MitM na segurança da internet

O ataque Man-in-the-Middle continua a ser uma ameaça relevante porque:

- Explora redes inseguras

- Depende de erros de configuração

- Pode ser realizado com ferramentas acessíveis

- Afeta diretamente utilizadores finais

É uma vulnerabilidade de comunicação, não apenas de software.

Conclusão

Um Ataque Man-in-the-Middle (MitM) ocorre quando um atacante interceta e manipula comunicações entre duas partes sem que estas se apercebam. Pode resultar em roubo de dados, fraude e comprometimento total de sessões autenticadas.

A proteção depende essencialmente de encriptação forte, boas configurações de rede e comportamento cauteloso do utilizador.